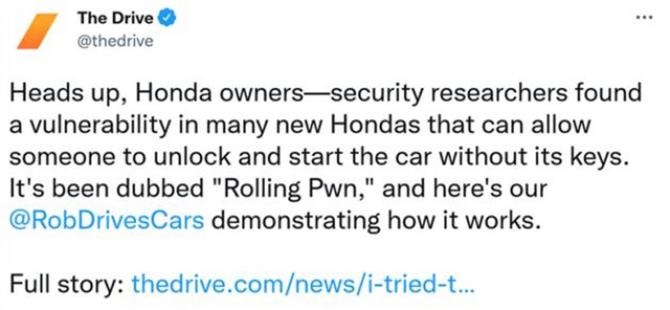

日前,海外媒体The Drive和安全研究人员公布了一则消息,可能会让许多本田车主感到不安。在近期公布的视频中,Rob Stumpf采用手持无线设备,成功解锁并且远程启动了几辆本田汽车。根据研究人员的说法,这一黑客行为之所以能够发生,是因为2012年至2022年期间生产的许多本田汽车的无钥匙进入系统存在漏洞。

安全人员将这一漏洞称为Rolling-PWN。该攻击通过无线电设备记录来自钥匙扣的合法无线电信号,然后将其传送到汽车上。不过当前虽然许多车辆也通过rolling钥匙系统进行解锁,但是它们会采用一次性的信号,这意味着同一信号无法使用两次,即使黑客成功记录后也无法再次使用。

不过这一安全防护措施并不是在每辆本田汽车上都有搭载,而更令人震惊的是,近年来生产的本田汽车,特别是2016款至2020款思域,反而使用了一种不加密的信号,而这种信号不会改变,以至于其更容易遭到黑客破解。除了思域外,包括2020款CR-V、雅阁和奥德赛也可能很容易受到最近发现的漏洞攻击。Stumpf甚至还用这个漏洞骗过了一辆2021款雅阁,并远程启动了汽车的发动机并将其解锁。

不过本田坚持认为,这些汽车拥有阻止攻击者做这种事情的安全保护措施。其在回应The Drive的稿件中表示,该公司在其钥匙和汽车中安装的安全系统将会阻止这一漏洞被利用,不过现实就是,这一漏洞依旧还是成功被破解了。

根据Rolling-PWN网站的说法,这种攻击之所以能够成功,是因为它能够重新同步汽车的代码计数器,这意味着它将依旧接受旧的信号。由于该系统的建立设定了一定的冗余,所以其安全系统依旧可被破解并利用。该网站还称,这一漏洞可能影响到目前市场上现存的所有本田汽车,不过他们实际上只在少数几个车型上进行了测试。

免责声明:本文转自网络,仅代表作者个人观点,与亚讯车网无关。其原创性以及文中陈述文字和内容(包括图片版权等问题)未经本站证实,对本文以及其中全部或者部分内容、文字的真实性、完整性、及时性本站不作任何保证或承诺,请读者仅作参考,并请自行核实相关内容。本站不承担此类作品侵权行为的直接责任及连带责任。

买车、卖车就上亚讯车网 www.yescar.cn

汽车团购 tg.yescar.cn,省心、省力、省钱!团购电话:400-6808097

关键词:汽车,本田,漏洞,信号,安全